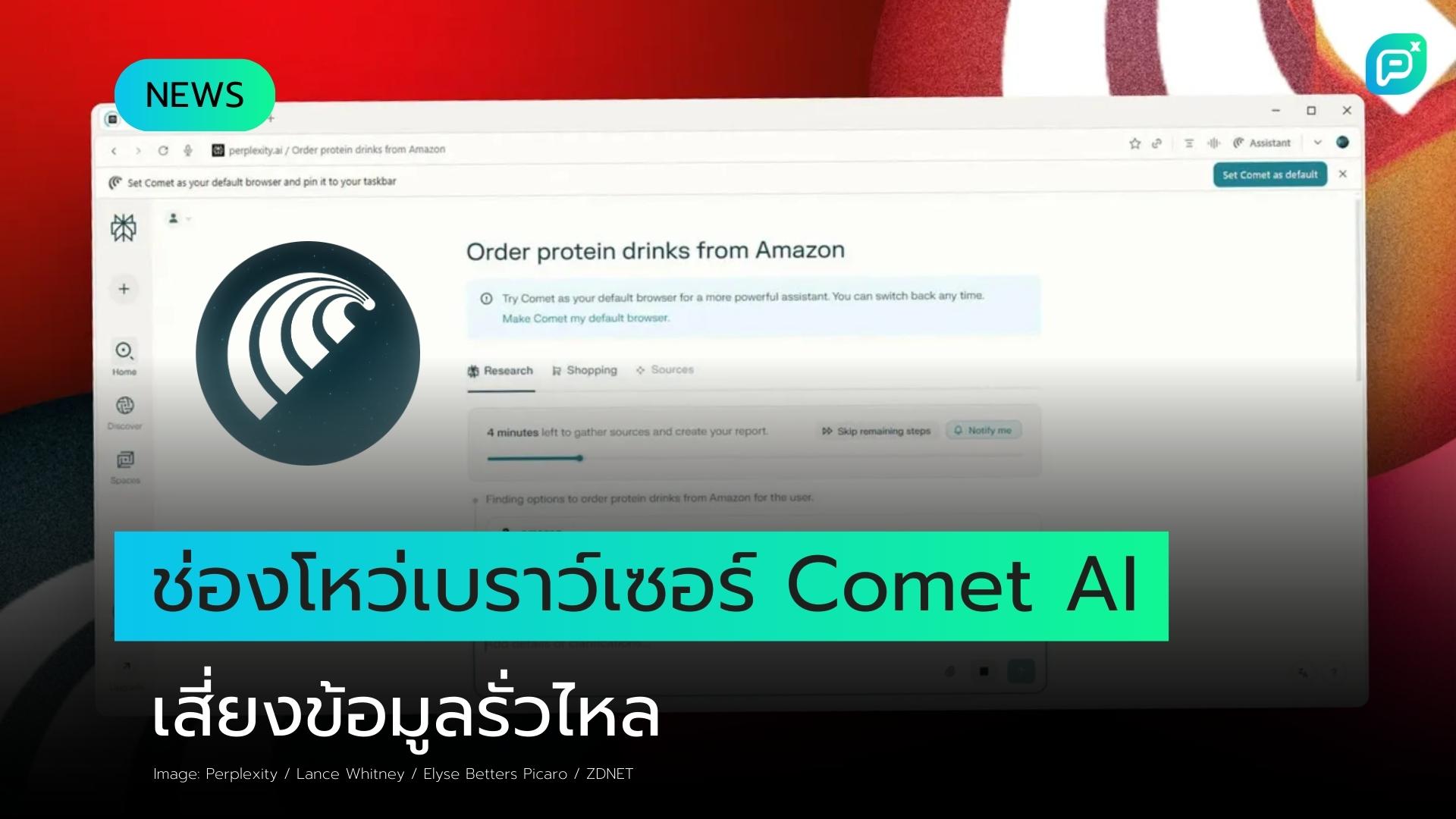

เบราว์เซอร์ Comet AI ของ Perplexity อาจเปิดเผยข้อมูลของคุณให้แฮกเกอร์

เบราว์เซอร์ Comet AI จาก Perplexity มีช่องโหว่ที่อาจทำให้แฮกเกอร์เข้าถึงข้อมูลส่วนตัวของผู้ใช้ได้ ผ่านการแทรกคำสั่งในพรอมต์ ทีม Brave เผยพบปัญหาและเสนอแนวทางแก้ไขเพื่อเพิ่มความปลอดภัย

Key takeaway

- เบราว์เซอร์ Comet ของ Perplexity มีช่องโหว่ด้านความปลอดภัยที่สำคัญ โดยไม่สามารถแยกแยะระหว่างคำสั่งของผู้ใช้กับเนื้อหาจากเว็บไซต์ได้ ทำให้แฮกเกอร์สามารถแทรกคำสั่งอันตรายผ่านเว็บไซต์ที่สร้างขึ้นมาโดยเฉพาะ

- ทีม Brave ได้ค้นพบและรายงานช่องโหว่นี้ตั้งแต่เดือนกรกฎาคม 2025 แม้ Perplexity จะพยายามแก้ไขปัญหาแล้ว แต่จากการทดสอบล่าสุดพบว่ายังไม่สามารถป้องกันการโจมตีในลักษณะนี้ได้อย่างสมบูรณ์

- แนวทางการแก้ไขที่แนะนำคือ ระบบต้องแยกการจัดการระหว่างคำสั่งผู้ใช้กับเนื้อหาเว็บไซต์อย่างชัดเจน มีการยืนยันจากผู้ใช้ก่อนดำเนินการที่เกี่ยวข้องกับความปลอดภัย และแยก agentic browsing ออกจากการท่องเว็บทั่วไป

เบราว์เซอร์ AI แบบ Agentic กำลังเป็นเทรนด์มาแรงในวงการเทคโนโลยี แทนที่ผู้ใช้จะต้องท่องเว็บด้วยตัวเอง คุณสามารถสั่งให้เบราว์เซอร์ส่ง agent ไปทำงานแทนคุณได้ อย่างไรก็ตาม การเลือกใช้เบราว์เซอร์บางประเภทอาจทำให้ผู้ใช้ตกอยู่ในความเสี่ยงด้านความปลอดภัย

ในบล็อกโพสต์ที่เผยแพร่เมื่อวันพุธ ทีมงานเบื้องหลังเบราว์เซอร์ Brave (ซึ่งมี AI assistant ชื่อ Leo) ได้ชี้ให้เห็นจุดอ่อนในเบราว์เซอร์ Comet ตัวใหม่ของ Perplexity ที่เพิ่งเปิดให้ดาวน์โหลดสู่สาธารณะ โดย Comet ถูกพัฒนาขึ้นบนแนวคิด agentic AI ซึ่งสัญญาว่าจะปฏิบัติตามคำสั่งของผู้ใช้

ปัญหาหลักอยู่ที่วิธีการที่เบราว์เซอร์ประมวลผลเนื้อหาของพรอมต์ ซึ่งเป็นจุดที่ Brave พบช่องโหว่ใน Comet ในการสาธิต Brave แสดงให้เห็นว่าผู้โจมตีสามารถแทรกคำสั่งเข้าไปในพรอมต์ผ่านเว็บไซต์อันตรายที่พวกเขาสร้างขึ้นเอง เนื่องจากระบบไม่สามารถแยกแยะระหว่างคำขอของผู้ใช้กับคำสั่งจากผู้โจมตี เบราว์เซอร์อาจเปิดเผยข้อมูลส่วนตัวของผู้ใช้ให้ถูกขโมยได้

"ช่องโหว่ที่เรากำลังพูดถึงในโพสต์นี้อยู่ที่วิธีที่ Comet ประมวลผลเนื้อหาเว็บเพจ" Brave กล่าว "เมื่อผู้ใช้ขอให้ 'สรุปเว็บเพจนี้' Comet จะป้อนส่วนหนึ่งของเว็บเพจโดยตรงไปยัง LLM โดยไม่แยกแยะระหว่างคำสั่งของผู้ใช้และเนื้อหาที่ไม่น่าเชื่อถือจากเว็บเพจ นี่ทำให้ผู้โจมตีสามารถฝัง payload การฉีด prompt ทางอ้อมที่ AI จะดำเนินการเป็นคำสั่ง ตัวอย่างเช่น ผู้โจมตีอาจเข้าถึงอีเมลของผู้ใช้จากข้อความที่เตรียมไว้ในหน้าเว็บในแท็บอื่น"

Brave แนะนำมาตรการป้องกันหลายประการ:

- เบราว์เซอร์ควรแยกแยะระหว่างคำสั่งของผู้ใช้และเนื้อหาเว็บไซต์อย่างชัดเจน

- โมเดล AI ควรตรวจสอบให้แน่ใจว่างานที่ทำตรงกับคำขอของผู้ใช้

- งานที่เกี่ยวข้องกับความปลอดภัยและความเป็นส่วนตัวควรได้รับการยืนยันจากผู้ใช้ก่อน

- เบราว์เซอร์ควรแยก agentic browsing ออกจากการท่องเว็บปกติ

ไทม์ไลน์ของเหตุการณ์ตามที่ Brave รายงาน:

- 25 กรกฎาคม 2025: พบช่องโหว่และรายงานไปยัง Perplexity

- 27 กรกฎาคม 2025: Perplexity รับทราบช่องโหว่และดำเนินการแก้ไขเบื้องต้น

- 28 กรกฎาคม 2025: การทดสอบซ้ำพบว่าการแก้ไขยังไม่สมบูรณ์

- 11 สิงหาคม 2025: ส่งประกาศเปิดเผยสาธารณะหนึ่งสัปดาห์ไปยัง Perplexity

- 13 สิงหาคม 2025: การทดสอบครั้งสุดท้ายยืนยันว่าช่องโหว่ได้รับการแก้ไขแล้ว

- 20 สิงหาคม 2025: เปิดเผยรายละเอียดช่องโหว่ต่อสาธารณะ (อัปเดต: จากการทดสอบเพิ่มเติมหลังจากโพสต์บล็อกนี้ เราพบว่า Perplexity ยังไม่ได้แก้ไขการโจมตีประเภทนี้อย่างเต็มที่ เราได้รายงานกลับไปยังพวกเขาอีกครั้ง)

"ช่องโหว่ใน Perplexity Comet นี้เน้นย้ำความท้าทายพื้นฐานของเบราว์เซอร์ AI แบบ agentic: การรับประกันว่า agent จะดำเนินการเฉพาะสิ่งที่ตรงกับความต้องการของผู้ใช้เท่านั้น" Brave กล่าว "เมื่อผู้ช่วย AI มีความสามารถที่ทรงพลังมากขึ้น การโจมตีแบบ indirect prompt injection จะก่อให้เกิดความเสี่ยงร้ายแรงต่อความปลอดภัยของผู้ใช้บนเว็บ"

Why it matters

💡 ข่าวนี้มีความสำคัญอย่างยิ่งสำหรับผู้ใช้งานเทคโนโลยีและผู้ที่สนใจด้านความปลอดภัยทางไซเบอร์ เนื่องจากเปิดเผยช่องโหว่ร้ายแรงในเบราว์เซอร์ AI รุ่นใหม่อย่าง Comet ที่อาจทำให้ข้อมูลส่วนตัวของผู้ใช้รั่วไหล การเข้าใจถึงความเสี่ยงและวิธีการป้องกันจะช่วยให้ผู้ใช้สามารถตัดสินใจเลือกใช้เทคโนโลยี AI ได้อย่างปลอดภัยและชาญฉลาดมากขึ้น โดยเฉพาะในยุคที่เบราว์เซอร์ AI กำลังได้รับความนิยมเพิ่มขึ้นอย่างรวดเร็ว

ข้อมูลอ้างอิงจาก https://www.zdnet.com/article/perplexitys-comet-ai-browser-could-expose-your-data-to-attackers-heres-how/